I segreti del Condor. In libreria i "consigli" dell'hacker più temibile del mondo

02 Ottobre 2003

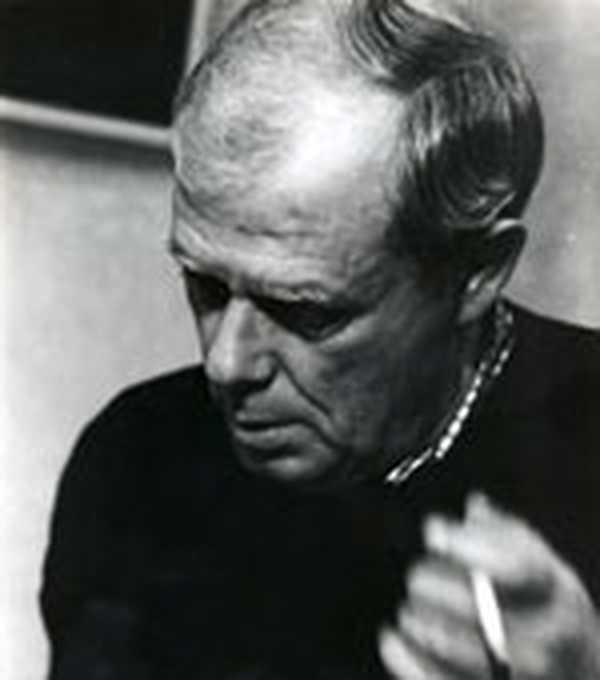

Il Condor,

alias Kevin Mitnick, il più famoso hacker del mondo,

svela i suoi trucchi. Dopo essere stato uno dei

criminali più ricercati dall’Fbi, è stato agli arresti

domiciliari nella sua casa di Thousand Oaks in

California fino al 20 gennaio 2003, per scontare l’ennesima condanna per

crimini informatici. Ma più che la mancanza di libertà,

ha sofferto il divieto di collegarsi alla Rete, a quell’autostrada virtuale lungo la quale Mitnick è in

grado di scorrazzare a piacimento in lungo e in largo.

Non a caso il Condor (nickname mutuato da ‟I tre giorni

del Condor”, il film con Robert Redford) è nato

professionalmente già prima che esistesse il web così

com’è oggi. Risale al 1983 la violazione dei sistemi di

sicurezza della rete ARPAnet, l’antenata di Internet.

Un vero guru dell’informatica (al suo personaggio si sono ispirati gli autori di War Games) che oggi, a 38 anni, molti dei quali trascorsi dietro le sbarre, si confessa in L'arte dell'inganno. Scritto a quattro mani da Mitnick e dal giornalista William L. Simon, il libro spiega, con decine di racconti ed esempi dettagliati, che la sicurezza informatica è una chimera finché esisterà il fattore umano. Il pirata spiega con dovizia di particolari tutte le tecniche di ‟social engineering”, l’ingegneria sociale che gli ha permesso negli anni di attentare con successo a sistemi di sicurezza ritenuti invulnerabili. Una tecnica buona oggi come in passato, che sfrutta in primo luogo la fiducia delle vittime ignare. Ecco come Mitnick spiega in rete (http://www.defensivethinking.com/aod/default.html) questo concetto.

«Relativamente sconosciuto al grande pubblico, il termine ‟social engineering” è ampiamente usato nell’ambito della community che si occupa della sicurezza dei computer. Descrive le tecniche che gli hacker usano per ingannare l’impiegato di una società, affinché con il suo computer riveli informazioni sensibili, o crei un buco nella sicurezza attraverso il quale intrufolarsi», spiega l’hacker americano. Per conquistare la fiducia della sua preda, Mitnick machiavellicamente non esclude nessun mezzo. Dalla voce sensuale di una donna allo spacciarsi per ciò che non si è, dagli imbonimenti tipici dei venditori con accenni alla vita privata delle vittime al ricorso al gergo del sistema di sicurezza che si vuole attentare. «Se tu dici di essere un autore o uno sceneggiatore di film dice ad esempio Mitnick qualsiasi persona si confiderà con te». Così, come in un castello di carta il sistema cade e diventa accessibile grazie all’inconsapevole comunicazione di dati che la vittima ritiene di nessun valore e che invece si rivelano il primo tassello dell’assalto di Mitnick.

Come può accadere che i social engineers abbiano tanta facilità nel manovrare le persone? «Colpa della natura umana. Secondo me, le persone sono molto, troppo fiduciose. Pensano anche che gli altri abbiano gli stessi principi morali ed etici che hanno loro. Non penserebbero mai di ingannare qualcuno, e dunque raramente pensano che qualcuno possa ingannare loro. Il social engineers è anche esperto nel manipolare il nostro desiderio di essere utili, la nostra simpatia, la nostra credibilità e anche la nostra curiosità». Tutto un capitolo di ‟The art of deception”, il secondo, vuole dimostrare che le «informazioni irrilevanti non lo sono mai davvero», e che andrebbero trattate con più rispetto per proteggere il sistema. Per l’hacker, per esempio, non è irrilevante un numero identificativo di un cliente di un’agenzia finanziaria, né il numero di telefono di questo o quel funzionario. Informazioni alle quali le vittime, che ne masticano tutto il giorno, non appaiono ‟sensibili”. Ma l’hacker è sempre in agguato, e a partire da queste riesce a trovare il tallone d’Achille del sistema di protezione.

Nel suo libro Mitnick è quasi didascalico, riporta ad esempio le conversazioni telefoniche attraverso le quali queste informazioni possono essere carpite. E non si esime dal dare consigli, facendo del volume anche un prezioso vademecum per gli addetti alla protezione. «Questo libro è uno strumento utile per far crescere la consapevolezza sui metodi di inganno, le tattiche e le strategie impiegate dallo spionaggio industriale, dagli hackers e dai criminali comuni per compromettere il sistema o avere accesso alle informazioni. Non si tratta di una materia per la quale le società, le organizzazioni o le agenzie governative spendono molti soldi. Se queste non istruiscono i loro addetti rimarranno totalmente vulnerabili ai social engineers». Ma perché scegliere L'arte dell'inganno come titolo del libro? «Ho voluto omaggiare il leggendario trattato di guerra L'arte della guerra di Sun Tzu. Una delle tecniche che lui descrive è l’inganno per ottenere un vantaggio sopra un nemico», risponde l’hacker.

E così, «la morale della favola è: non dare nessuna informazione personale o interna alla società o i numeri identificativi di qualcuno, a meno che la voce sia conosciuta e il richiedente noto», avvisa Mitnick. Che suggerisce a chi si occupa di protezione una vera e propria politica di classificazione dei dati. «Un numero identificativo sottolinea Mitnick è come una password. Se ogni impiegato ne capisse la natura, il dato potrebbe essere tenuto in maggiore considerazione». E ancora: «bisogna proibire di dare numeri di telefono di impiegati, consulenti, clienti». Insomma, «una sana paranoia dice letteralmente è fondamentale per evitare di essere la prossima vittima del social engineer». D’obbligo anche, una volta scoperto l’attacco degli hacker, comunicare l’accaduto ai colleghi. E «rendere inutilizzabili o cancellare completamente floppy disks, Zip, Cd e DVD usati, rimuovere registrazioni e hard drives».

Mitnick, oggi consulente in materia di sicurezza informatica di varie corporations attraverso la defensivethinking.com, società da lui stesso fondata, con questo libro sembra definitivamente passare al nemico. Da bestia nera dell’informatica si trasforma praticamente in ‟pirata buono”. Ma il suo mito nella rete non tramonta. C’è ancora chi lo celebra. Ci sono anche quelli che sono disposti a partecipare all’asta su eBay per l’acquisto di un Toshiba Satellite 4400SX del 1994 firmato, oltre che da Mitnick, da Steve Wozniak, uno dei fondatori di Apple e arricchito da un’eloquente iscrizione: ‟Hai avuto il mondo nelle tue mani”.

Un vero guru dell’informatica (al suo personaggio si sono ispirati gli autori di War Games) che oggi, a 38 anni, molti dei quali trascorsi dietro le sbarre, si confessa in L'arte dell'inganno. Scritto a quattro mani da Mitnick e dal giornalista William L. Simon, il libro spiega, con decine di racconti ed esempi dettagliati, che la sicurezza informatica è una chimera finché esisterà il fattore umano. Il pirata spiega con dovizia di particolari tutte le tecniche di ‟social engineering”, l’ingegneria sociale che gli ha permesso negli anni di attentare con successo a sistemi di sicurezza ritenuti invulnerabili. Una tecnica buona oggi come in passato, che sfrutta in primo luogo la fiducia delle vittime ignare. Ecco come Mitnick spiega in rete (http://www.defensivethinking.com/aod/default.html) questo concetto.

«Relativamente sconosciuto al grande pubblico, il termine ‟social engineering” è ampiamente usato nell’ambito della community che si occupa della sicurezza dei computer. Descrive le tecniche che gli hacker usano per ingannare l’impiegato di una società, affinché con il suo computer riveli informazioni sensibili, o crei un buco nella sicurezza attraverso il quale intrufolarsi», spiega l’hacker americano. Per conquistare la fiducia della sua preda, Mitnick machiavellicamente non esclude nessun mezzo. Dalla voce sensuale di una donna allo spacciarsi per ciò che non si è, dagli imbonimenti tipici dei venditori con accenni alla vita privata delle vittime al ricorso al gergo del sistema di sicurezza che si vuole attentare. «Se tu dici di essere un autore o uno sceneggiatore di film dice ad esempio Mitnick qualsiasi persona si confiderà con te». Così, come in un castello di carta il sistema cade e diventa accessibile grazie all’inconsapevole comunicazione di dati che la vittima ritiene di nessun valore e che invece si rivelano il primo tassello dell’assalto di Mitnick.

Come può accadere che i social engineers abbiano tanta facilità nel manovrare le persone? «Colpa della natura umana. Secondo me, le persone sono molto, troppo fiduciose. Pensano anche che gli altri abbiano gli stessi principi morali ed etici che hanno loro. Non penserebbero mai di ingannare qualcuno, e dunque raramente pensano che qualcuno possa ingannare loro. Il social engineers è anche esperto nel manipolare il nostro desiderio di essere utili, la nostra simpatia, la nostra credibilità e anche la nostra curiosità». Tutto un capitolo di ‟The art of deception”, il secondo, vuole dimostrare che le «informazioni irrilevanti non lo sono mai davvero», e che andrebbero trattate con più rispetto per proteggere il sistema. Per l’hacker, per esempio, non è irrilevante un numero identificativo di un cliente di un’agenzia finanziaria, né il numero di telefono di questo o quel funzionario. Informazioni alle quali le vittime, che ne masticano tutto il giorno, non appaiono ‟sensibili”. Ma l’hacker è sempre in agguato, e a partire da queste riesce a trovare il tallone d’Achille del sistema di protezione.

Nel suo libro Mitnick è quasi didascalico, riporta ad esempio le conversazioni telefoniche attraverso le quali queste informazioni possono essere carpite. E non si esime dal dare consigli, facendo del volume anche un prezioso vademecum per gli addetti alla protezione. «Questo libro è uno strumento utile per far crescere la consapevolezza sui metodi di inganno, le tattiche e le strategie impiegate dallo spionaggio industriale, dagli hackers e dai criminali comuni per compromettere il sistema o avere accesso alle informazioni. Non si tratta di una materia per la quale le società, le organizzazioni o le agenzie governative spendono molti soldi. Se queste non istruiscono i loro addetti rimarranno totalmente vulnerabili ai social engineers». Ma perché scegliere L'arte dell'inganno come titolo del libro? «Ho voluto omaggiare il leggendario trattato di guerra L'arte della guerra di Sun Tzu. Una delle tecniche che lui descrive è l’inganno per ottenere un vantaggio sopra un nemico», risponde l’hacker.

E così, «la morale della favola è: non dare nessuna informazione personale o interna alla società o i numeri identificativi di qualcuno, a meno che la voce sia conosciuta e il richiedente noto», avvisa Mitnick. Che suggerisce a chi si occupa di protezione una vera e propria politica di classificazione dei dati. «Un numero identificativo sottolinea Mitnick è come una password. Se ogni impiegato ne capisse la natura, il dato potrebbe essere tenuto in maggiore considerazione». E ancora: «bisogna proibire di dare numeri di telefono di impiegati, consulenti, clienti». Insomma, «una sana paranoia dice letteralmente è fondamentale per evitare di essere la prossima vittima del social engineer». D’obbligo anche, una volta scoperto l’attacco degli hacker, comunicare l’accaduto ai colleghi. E «rendere inutilizzabili o cancellare completamente floppy disks, Zip, Cd e DVD usati, rimuovere registrazioni e hard drives».

Mitnick, oggi consulente in materia di sicurezza informatica di varie corporations attraverso la defensivethinking.com, società da lui stesso fondata, con questo libro sembra definitivamente passare al nemico. Da bestia nera dell’informatica si trasforma praticamente in ‟pirata buono”. Ma il suo mito nella rete non tramonta. C’è ancora chi lo celebra. Ci sono anche quelli che sono disposti a partecipare all’asta su eBay per l’acquisto di un Toshiba Satellite 4400SX del 1994 firmato, oltre che da Mitnick, da Steve Wozniak, uno dei fondatori di Apple e arricchito da un’eloquente iscrizione: ‟Hai avuto il mondo nelle tue mani”.

L'arte dell'inganno di Kevin D. Mitnick

Questo libro descrive le strategie di "social engineering" impiegate dagli hacker, dagli agenti dello spionaggio industriale e dai criminali comuni per penetrare nelle reti. Si tratta di tecniche dell'"inganno", di espedienti per usare la buona fede, l'ingenuità o l'inesperienza delle persone che h…